案例描述

核心层交换机组建集群,作为整个园区网络的核心,实现网络高可靠性和网络大数据量转发,同时配置随板AC管理全网的AP,承载全网的无线业务,实现有线无线深度融合。汇聚层交换机组建堆叠,实现设备级备份的同时,也扩展了设备的端口密度和转发带宽。

在部署QoS前,需要保证园区内基础网络连通。请参考园区内基础网络连通部署案例进行相关配置。

本案例中,汇聚交换机需要对特殊用户(PC1)的流量进行带宽保障和优先转发。

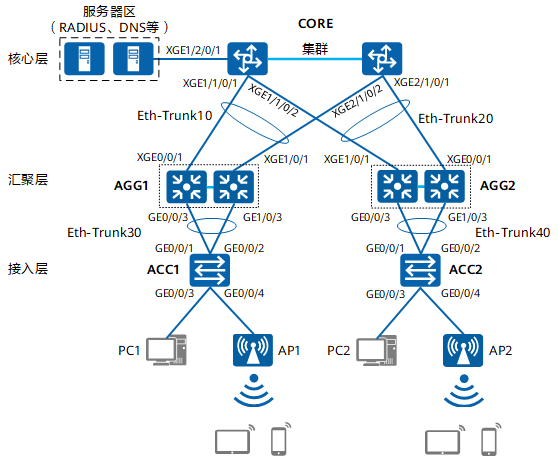

图2-83 汇聚交换机作为有线无线用户网关

设备要求和版本

位置

|

设备要求

|

本案例使用的设备

|

本案例使用的版本

|

|---|

汇聚层

|

-

|

S5731-H

|

V200R019C10

|

部署思路

步骤

|

部署思路

|

涉及设备

|

|---|

1

|

创建ACL并配置ACL规则,允许VIP用户的流量通过。

|

汇聚交换机

|

2

|

配置包含ACL规则的流分类,从而将VIP用户的流量划分为一类。

|

3

|

配置流行为,重新标记VLAN报文的802.1p优先级为5。

|

4

|

配置流策略,绑定流分类与流行为。

|

5

|

在汇聚交换机下行口应用流策略,从而提高入方向特殊用户流量的优先级。

|

数据规划

表2-115 VLAN规划设备

|

项目

|

VLAN ID

|

网段

|

|---|

AGG1

|

有线用户的业务VLAN

|

VLAN 50

|

172.16.50.0/24

|

表2-116 端口规划项目

|

端口号

|

|---|

AGG1用于连接ACC1的接口

|

Eth-Trunk30

|

表2-117 汇聚交换机QoS业务数据规划项目

|

描述

|

|---|

ACL

|

|

QoS

|

- 流分类:匹配规则为ACL3000

- 流行为:重新标记VLAN报文的802.1p优先级为5

- 应用接口:汇聚交换机下行口(AGG1的接口Eth-Trunk30)

|

部署注意事项

本案例选取的特殊用户的流量属于VLAN报文,因此使用命令remark 8021p,重新标记VLAN报文的802.1p优先级。

不同的报文使用不同的QoS优先级。VLAN报文使用802.1p,IP报文使用DSCP,MPLS报文使用EXP。如果需要提高VoIP流量的优先级,由于VoIP流量属于IP报文,且EF流要求低时延、低抖动、低丢包率,对应于实际应用中的视频、语音、会议电视等实时业务,因此需要使用命令remark dscp ef。

部署步骤

- 配置核心层、汇聚层和接入层设备,保证基础网络连通。

此部分配置请参考随板AC方案:汇聚交换机做有线无线用户网关。

- 配置ACL。创建ACL并配置ACL规则,允许特殊用户的流量通过。

<AGG1> system-view [AGG1] acl 3000 [AGG1-acl-adv-3000] rule permit ip source 172.16.50.0 0.0.0.255 //允许源IP为PC1所属网段的报文通过 [AGG1-acl-adv-3000] quit

- 配置包含ACL规则的流分类,从而将特殊用户的流量划分为一类。

[AGG1] traffic classifier c1 [AGG1-classifier-c1] if-match acl 3000 [AGG1-classifier-c1] quit

- 配置流行为,重新标记VLAN报文的802.1p优先级为5。

[AGG1] traffic behavior b1 [AGG1-behavior-b1] remark 8021p 5 [AGG1-behavior-b1] quit

- 配置流策略,绑定流分类与流行为。

[AGG1] traffic policy p1 [AGG1-trafficpolicy-p1] classifier c1 behavior b1 [AGG1-trafficpolicy-p1] quit

- 在汇聚交换机下行口应用流策略,从而提高入方向特殊用户流量的优先级。

[AGG1] interface eth-trunk 30 //Eth-Trunk30是汇聚交换机的下行口 [AGG1-Eth-Trunk30] traffic-policy p1 inbound [AGG1-Eth-Trunk30] quit

结果验证

预期结果

流策略应用成功,且特殊用户(即PC1)发送的报文从出端口(即汇聚交换机上行口)的队列5离开汇聚交换机AGG1。

验证方法

- 执行命令display traffic-policy applied-record [ policy-name ],查看指定流策略的应用记录。

[AGG1] display traffic-policy applied-record p1 -------------------------------------------------

Policy Name: p1

Policy Index: 0

Classifier:c1 Behavior:b1

-------------------------------------------------

*interface Eth-Trunk30

traffic-policy p1 inbound

-------------------------------------------------

Policy total applied times: 1.

- 执行命令display qos queue statistics,查看汇聚交换机上行口(XGE0/0/1和XGE1/0/1)基于队列的流量统计信息。以XGE0/0/1为例,与应用流策略前相比,队列5通过报文的速率(回显字段Passed Rate(pps))明显增加,报文被映射到正确的优先级队列。

[AGG1] display qos queue statistics interface xgigabitethernet 0/0/1 queue 5

------------------------------------------------------------

Queue ID : 5

CIR(kbps) : 0

PIR(kbps) : 1,000,000

Used Length(byte) : 0

Passed Packets : 15,683,478

Passed Rate(pps) : 5,552

Passed Bytes : 1,631,081,712

Passed Rate(bps) : 4,619,544

Dropped Packets : 0

Dropped Rate(pps) : 0

Dropped Bytes : 0

Dropped Rate(bps) : 0

------------------------------------------------------------

配置文件

汇聚交换机AGG1的配置文件

#

sysname AGG1

#

vlan batch 20 30 to 31 50 70

#

dhcp enable

#

dhcp snooping enable

#

acl number 3000

rule 5 permit ip source 172.16.50.0 0.0.0.255

#

traffic classifier c1 operator or

if-match acl 3000

#

traffic behavior b1

remark 8021p 5

#

traffic policy p1 match-order config

classifier c1 behavior b1

#

vlan 30

dhcp snooping enable

vlan 31

dhcp snooping enable

vlan 50

dhcp snooping enable

#

interface Vlanif20

ip address 192.168.20.1 255.255.255.0

dhcp select interface

#

interface Vlanif30

ip address 172.16.30.1 255.255.255.0

arp-proxy inner-sub-vlan-proxy enable

dhcp select interface

dhcp server dns-list 192.168.100.2

#

interface Vlanif31

ip address 172.16.31.1 255.255.255.0

arp-proxy inner-sub-vlan-proxy enable

dhcp select interface

dhcp server dns-list 192.168.100.2

#

interface Vlanif50

ip address 172.16.50.1 255.255.255.0

arp-proxy inner-sub-vlan-proxy enable

dhcp select interface

dhcp server dns-list 192.168.100.2

#

interface Vlanif70

ip address 172.16.70.2 255.255.255.0

#

interface Eth-Trunk10

description connect to CORE

port link-type trunk

undo port trunk allow-pass vlan 1

port trunk allow-pass vlan 70

mode lacp

#

interface Eth-Trunk30

port link-type trunk

undo port trunk allow-pass vlan 1

port trunk allow-pass vlan 20 50

traffic-policy p1 inbound

mode lacp

port-isolate enable group 1

#

interface GigabitEthernet0/0/3

eth-trunk 30

#

interface GigabitEthernet0/0/10

mad detect mode direct

#

interface GigabitEthernet1/0/3

eth-trunk 30

#

interface GigabitEthernet1/0/10

mad detect mode direct

#

interface XGigabitEthernet0/0/1 eth-trunk 10

#

interface XGigabitEthernet1/0/1 eth-trunk 10

#

ospf 1 router-id 2.2.2.2

area 0.0.0.0

network 172.16.30.0 0.0.0.255

network 172.16.31.0 0.0.0.255

network 172.16.50.0 0.0.0.255

network 172.16.70.0 0.0.0.255

network 192.168.20.0 0.0.0.255

#

capwap source interface vlanif20

#

wlan

traffic-profile name traff

user-isolate l2

security-profile name sec1

security-profile name sec2

ssid-profile name ssid1

ssid Employee

ssid-profile name ssid2

ssid Guest

vap-profile name vap1

forward-mode tunnel

service-vlan vlan-id 30

ssid-profile ssid1

security-profile sec1

traffic-profile traff

ip source check user-bind enable

arp anti-attack check user-bind enable

learn-client-address dhcp-strict

vap-profile name vap2

forward-mode tunnel

service-vlan vlan-id 31

ssid-profile ssid2

security-profile sec2

traffic-profile traff

ip source check user-bind enable

arp anti-attack check user-bind enable

learn-client-address dhcp-strict

regulatory-domain-profile name domain1

ap-group name ap-group1

regulatory-domain-profile domain1

radio 0

vap-profile vap1 wlan 1

vap-profile vap2 wlan 2

radio 1

vap-profile vap1 wlan 1

vap-profile vap2 wlan 2

ap-id 1 type-id 30 ap-mac 00e0-fc12-3450 ap-sn 2102355547W0E3000316

ap-name area_1

ap-group ap-group1

#

return